Ochrona informacji niejawnych w prowadzonych przygotowaniach obronnych w świetle nowej ustawy o ochronie informacji niejawnych Dz. U. Nr 182, poz ppt pobierz

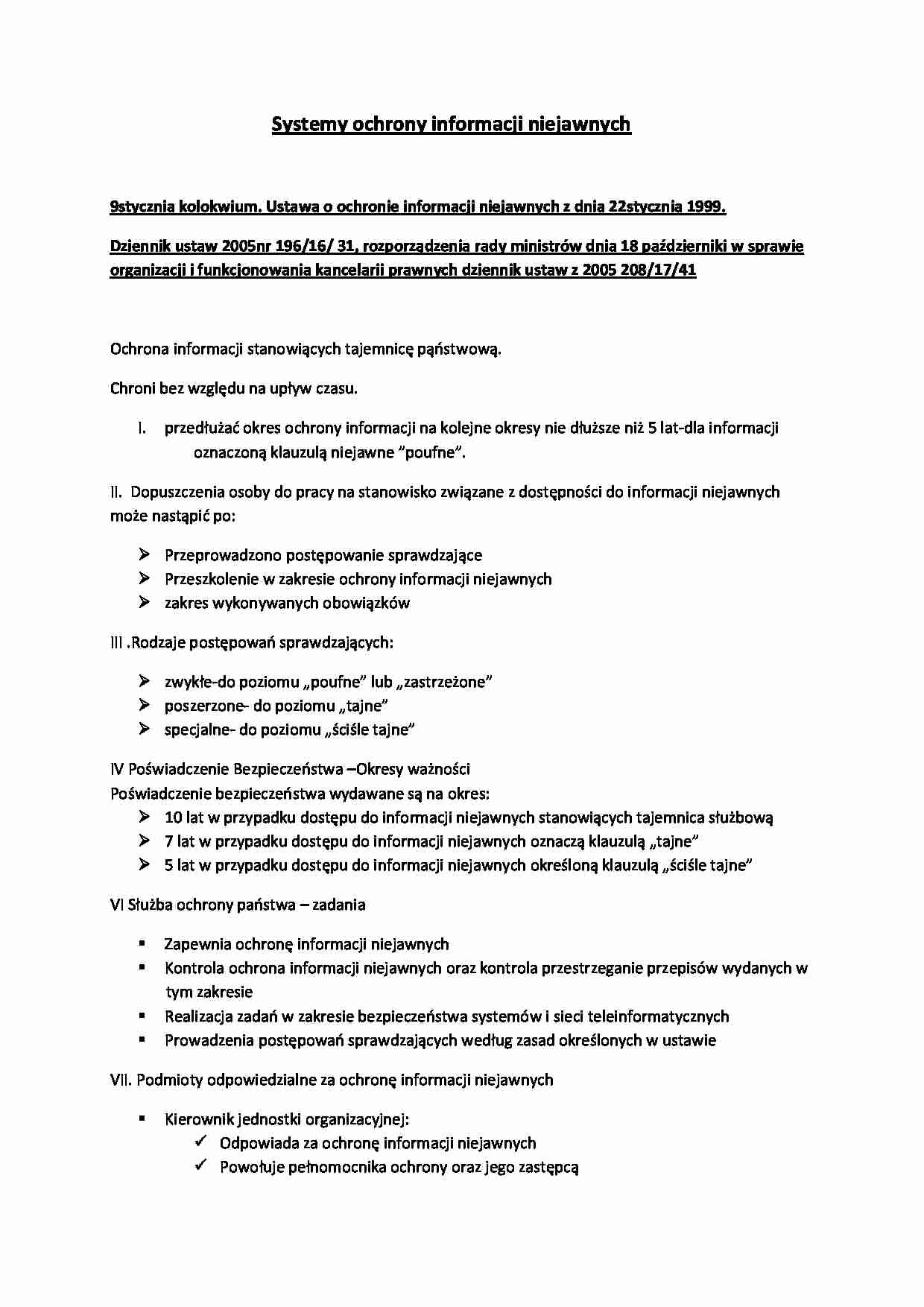

Najważniejsze zmiany w systemie ochrony informacji niejawnych wprowadzone przez nową ustawę o ochronie informacji niejawnych

Nowa ustawa o ochronie informacji niejawnych - wykaz najważniejszych zmian | BezpieczneIT - informacje niejawne | dane osobowe

Komentarz Tomasza Borkowskiego do projektu nowej ustawy o ochronie informacji niejawnych - Krajowe Stowarzyszenie Ochrony Informacji Niejawnych

Łączenie funkcji w ochronie informacji niejawnych | BezpieczneIT - informacje niejawne | dane osobowe

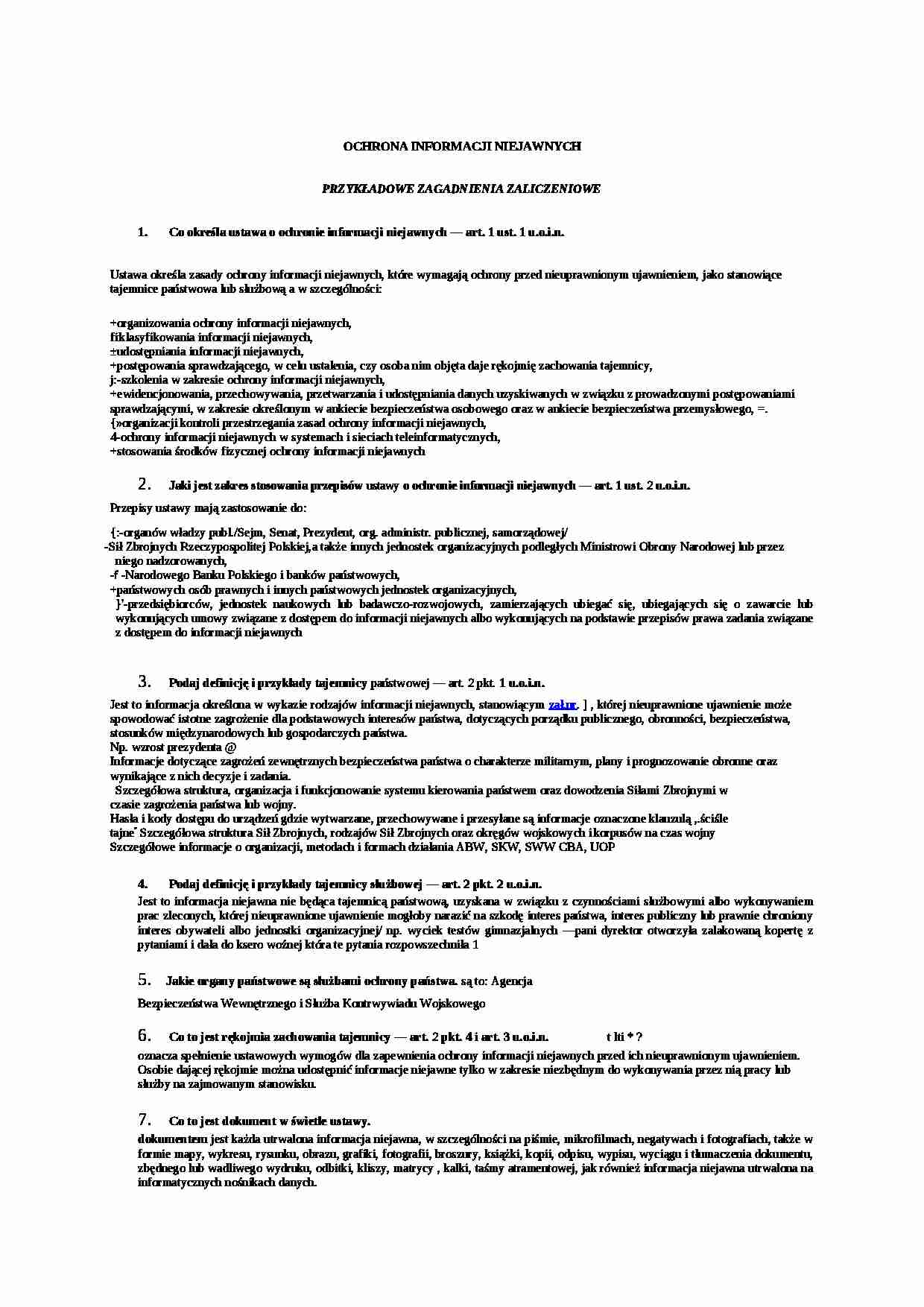

USTAWA z dnia 5 sierpnia 2010 r. o ochronie informacji niejawnych Rozdział 1 Przepisy ogólne Art. 1. 1. Ustawa określa zasa

PPT - USTAWA Z DNIA 5 SIERPNIA 2010 r. O OCHRONIE INFORMACJI NIEJAWNYCH (generalne zmiany) PowerPoint Presentation - ID:3258490